Le racket des hôpitaux de Dax et de Villefranche-sur-Saône, à l’aide de rançongiciels (ou ransomware), a fait la une des journaux au mois de février. Ces opérations de piratage informatique ont révélé un phénomène qui a frappé plusieurs centaines d’établissements publics et privés dans toute la France, au cours des derniers mois.

Le mode opératoire est généralement le suivant. Un groupe de cybercriminels diffuse un logiciel malveillant sur le réseau informatique d’un établissement. Ce virus « crypte » (on dit qu’il « chiffre ») les données des serveurs pour les rendre inaccessibles. L’établissement est alors invité à payer une rançon, en échange d’un mot de passe (la clé de cryptage) qui lui permet d’accéder de nouveau à ses données.

Méfiez-vous des courriels inhabituels

Dans la très grande majorité des cas, c’est en profitant de la distraction d’un utilisateur, que les pirates s’introduisent dans les systèmes informatiques. L’effraction passe généralement par l’envoi d’un courriel, dont l’adresse d’expédition peut être celle d’un collègue. Le message contient une pièce jointe ou un lien. Apparemment inoffensifs, ils servent en réalité à lancer des pages web ou des boîtes de dialogues qui invitent à cliquer sur des boutons « Accepter » ou « OK ». En répondant à ces sollicitations, l’utilisateur déclenche (ou « exécute ») le virus.

Dans le meilleur des cas, l’agression se limite au poste de travail sur lequel le logiciel a été exécuté. Cet ordinateur devra être remplacé. Au pire, si le virus se répand à travers le réseau, l’attaque peut entraîner des perturbations, voire l’indisponibilité totale du système informatique, pendant plusieurs semaines.

« Cliquez ici pour vous désabonner »

Une astuce de plus en plus utilisée par les pirates informatiques consiste en un message publicitaire plutôt irritant, auquel est associé un lien qui indique : « Cliquez ici pour vous désabonner ». Ce lien ouvre une boîte de dialogue qui propose de confirmer son choix. Cliquer sur le bouton déclenche un logiciel malveillant.

Quelques précautions simples à mettre en œuvre

Attention aux pièces jointes

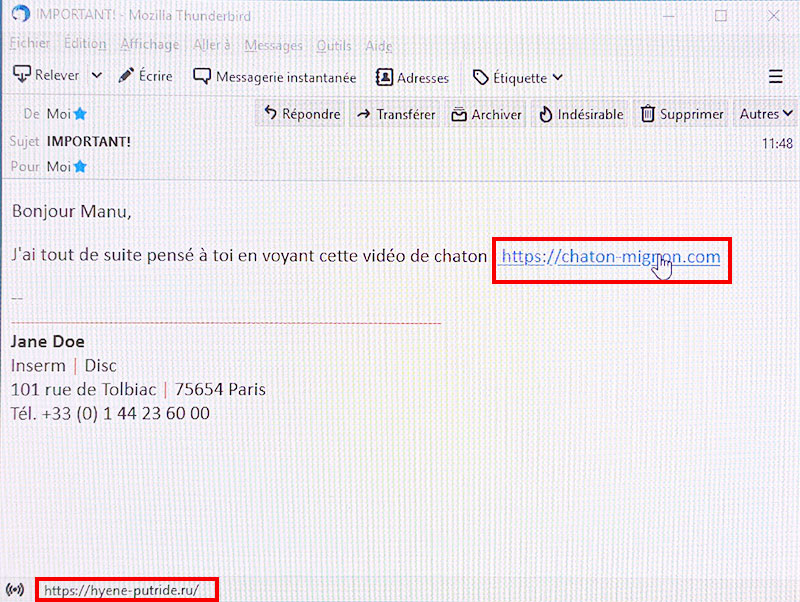

Lorsque vous n’identifiez pas la provenance d’un courriel, ou si la teneur du message est inhabituelle, surtout n’ouvrez pas les pièces jointes ! Ainsi en va-t-il de la facture inattendue, du message signalé « Nouveau » ou « Important », voire même de la vidéo d’un chaton mignon… Ces exemples banals sont potentiellement des attaques informatiques.

Identifiez l’adresse des liens

Un lien qui semble familier, mais qui comporte une anomalie (comme par exemple insermS.fr ou 1nserm.hk), doit vous alerter. Un moyen de s’assurer de la fiabilité d’un lien consiste à le survoler avec le curseur de sa souris (sans cliquer !) et de vérifier l’adresse effective qui s’affiche en bas de la messagerie ou du navigateur. Des adresses différentes dans le texte et au survol du curseur peuvent indiquer une tentative d’agression : ne cliquez pas !

Contactez l’expéditeur

Lorsque vous reconnaissez une adresse mais que vous doutez de l’authenticité du message, contactez l’expéditeur pour vous assurer qu’il est bien l’auteur de l’envoi.

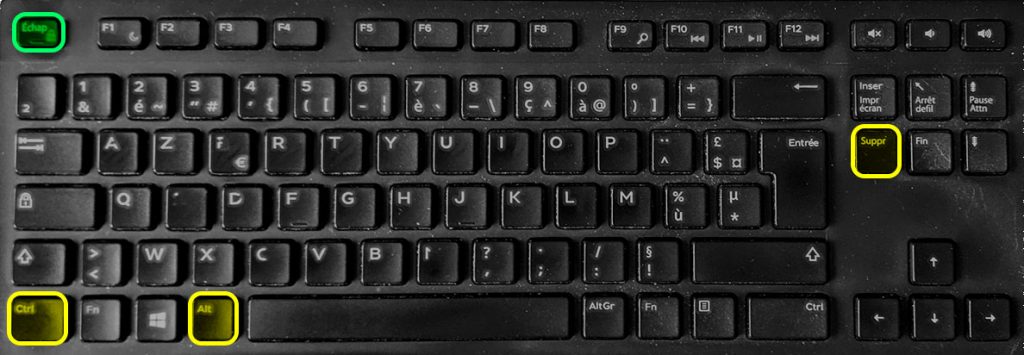

Pressez la touche d’échappement « ESC » ou activez le gestionnaire de tâches

La touche ESC (ou Echap sur certains claviers) permet de faire disparaître une boîte de dialogue. Si la fenêtre persiste ou revient, c’est souvent le signe qu’il s’agit d’une tentative de compromission du poste. Ne cliquez pas ! Lorsque presser sur la touche ESC ne suffit pas, arrêtez votre navigateur de force en activant le gestionnaire de tâche. Pour ce faire :

- Appuyez simultanément sur les touches Ctrl, Alt et Suppr.

- Dans la liste qui vous est proposée, choisissez « Gestionnaire des tâches ».

- Sélectionnez le navigateur ou le logiciel actif et cliquez sur Fin de tâche ».

Il n’est jamais trop tard pour limiter les dommages

Malgré toutes ces précautions, vous avez malencontreusement déclenché un logiciel malveillant. Le plus souvent, votre poste se comporte de manière inhabituelle : lenteur, bruit sourd du ventilateur, apparition de fenêtres vides dans un coin de l’écran. Il est encore temps de limiter les dégâts :

- Débranchez le câble réseau pour isoler votre ordinateur du système informatique de l’établissement.

- Signalez le problème à l’infogérance.

Contact service.inserm.fr ou par téléphone : 30001 ou 01 44 23 67 89

L’Inserm renouvelle sa politique de sécurité des systèmes d’information (PSSI)

L’Inserm a adopté sa nouvelle PSSI qui formalise la stratégie, l’organisation et les exigences de sécurité de son système d’information. L’Institut publiera prochainement une nouvelle charte informatique qui permettra à tous ses agents de se conformer à ces nouvelles règles.